Guarde bem essa palavra: ransomware. Pois se você não sabe o que é ransomware e tivesse um Oscar da cibersegurança, ele ganharia um prêmio por ser um dos ataques cibernéticos mais utilizado em todo o mundo.

Isso quer dizer que os ransomwares são um dos tipos de malware (nome dado aos softwares desenvolvidos com a intenção de causar danos a um computador, servidor ou rede) mais utilizados. Porque eles não só invadem os sistemas das vítimas, como também criptografam os dados da empresa, deixando os donos e a equipe de TI sem acesso a nada.

Assim, eles pedem um resgate (ransom, em inglês) para devolver o acesso e, consequentemente, normalizar o funcionamento da empresa. Ou seja, criar meios de blindar o seu negócio é a única forma de se proteger desse tipo de ataque.

Desse modo, para te ajudar a entender melhor o que é ransomware e como proteger sua empresa, abaixo preparamos um conteúdo completo. Confira!

O que é ransomware?

O ransomware é um tipo de vírus que invade os computadores e sistemas das empresas com o objetivo de sequestrar dados e pedir um resgate por eles.

Assim, ele pode ser um software, arquivo ou programa de computador que, quando instalado na máquina, criptografa e sequestra os dados do negócio. Desse modo, como explicamos acima, todos da empresa perdem seus acessos e, para revogar essa situação, é necessário pagar o resgate.

Normalmente, o pedido de resgate é um valor alto em bitcoins, moeda eletrônica que dificulta a rastreabilidade de quem aplicou o golpe. Além disso, pagar o resgate não é garantia de que os ladrões cibernéticos não tenham feito uma cópia dos dados e possam expô-los na rede.

Ou seja, a melhor forma de se proteger de ransomwares é blindando sua empresa. Pois além do prejuízo em moeda, o fato de não saber se os dados ainda podem ser expostos, prejudica a imagem da empresa no mercado e para com seus clientes.

Como um ransomware age e o que fazer em casos de invasão?

Tudo começa com um e-mail ou um SMS com informações e links duvidosos. Sim, após clicar nos links enviados, o vírus se espalha pelo sistema e é questão de segundos para os cibercriminosos terem acessos aos dados da sua empresa.

Outro exemplo de modus operandi dos ransomwares são por meio de anúncio nas redes sociais prometendo um produto que você já estava de olho por um preço bem menor. Desse modo, ao clicar no anúncio, você será levado para uma página fake e vai perceber que era um vírus, porque não tem produtos para comprar ali.

Isso mostra que esses malwares podem ser camuflados de diversas formas. Como links em emails, SMS, anúncios em redes sociais, notícias falsas, avisos de faturas inexistentes, dívidas que não existem e por aí vai.

Tudo isso é feito para que a pessoa clique e autorize o vírus a adentrar no sistema. E, assim, os ransomwares podem bloquear arquivos, travar programas ou até copiar o toque do teclado.

Nesse sentido, se for confirmada uma infecção por ransomware, seja por um aviso do antivírus ou pelo de resgate, existe um protocolo a ser seguido, mas é sempre importante avisar os seus profissionais de TI e tentar resolver a situação da melhor maneira possível.

Desse modo, o passo a passo é:

- Realizar uma avaliação preliminar sem reiniciar os equipamento ou evitar BOOT;

- Não Reiniciar ou desligar inicialmente, realizar uma avaliação preliminar;

- Evitar processo que possam ativar ou iniciar processos de criptografia ou novos ataques;

- Isolamento dos equipamentos, retirando a comunicação de REDE;

- Bloqueio temporário de comunicação de Internet, Wifi etc;

- Avaliar acionar o provedor de hospedagem da paginas para retirar do ar temporariamente;

- Tentar realizar um mapa de sistemas, aplicações, bancos de dados e departamentos afetados;

- Buscar identificar a maquina onde iniciou o ataque, “paciente Zero”;

- Realizar o isolamento de todos as maquinas infectadas ou atingidas;

- Validação de Novos ID’s, ID’s fora do Padrão, – Caso de Risco desative o AD Temporariamente;

- Verificação de novas contas por tempo, 10 dias, 15, 30, 60, 90 etc;

- Catalogar o Backup – Recuperar o que tiver e restaurar – recuperar dados ainda íntegros;

- Ambiente de Recuperação ser acessado por um endpoint, na camada 2 (L2 – Layer 2), sem roteamento acesso local;

- Criar VLAN X, e habilitar porta acesso no endpoint também para essa VLAN X. (somente a nível de switch L2);

- Utilização de LAPS (Microsoft) para randonização das senhas de adm local, evitando movimentos laterais;

- Usuários somente para administração de servidores (AD e outros);

- Limpeza no grupo (Domain admin);

- Hardenização de policys (GPO) em endpoints;

- Posteriormente realizar uma varredura de infecção e integridade, se possível usando um Hardware NOVO;

- Acione equipamentos reserva, devidamente com WIPE;

- Avalie reestabelecer um novo ambiente, mesmo que temporário em um provedor Cloud;

- Lembre-se da Hardenização do novo ambiente, micro segmentação, politicas e posturas para novo ambiente;

- Se possível acione um provedor de soluções MSP para disponibilizar especialista em camadas especificas;

- Revisão das Credenciais;

- Revisão das regras de consumição de rede, evitar *.*, All/All.

Agora, se a sua empresa conta com uma solução de cibersegurança, antes mesmo de o colaborador dar aceite em um e-mail duvidoso, um alerta será enviado para o time de SOC – Centro de Operações de Segurança. Assim, todo esse passo a passo é feito com agilidade e eficiência a fim de proteger sua empresa.

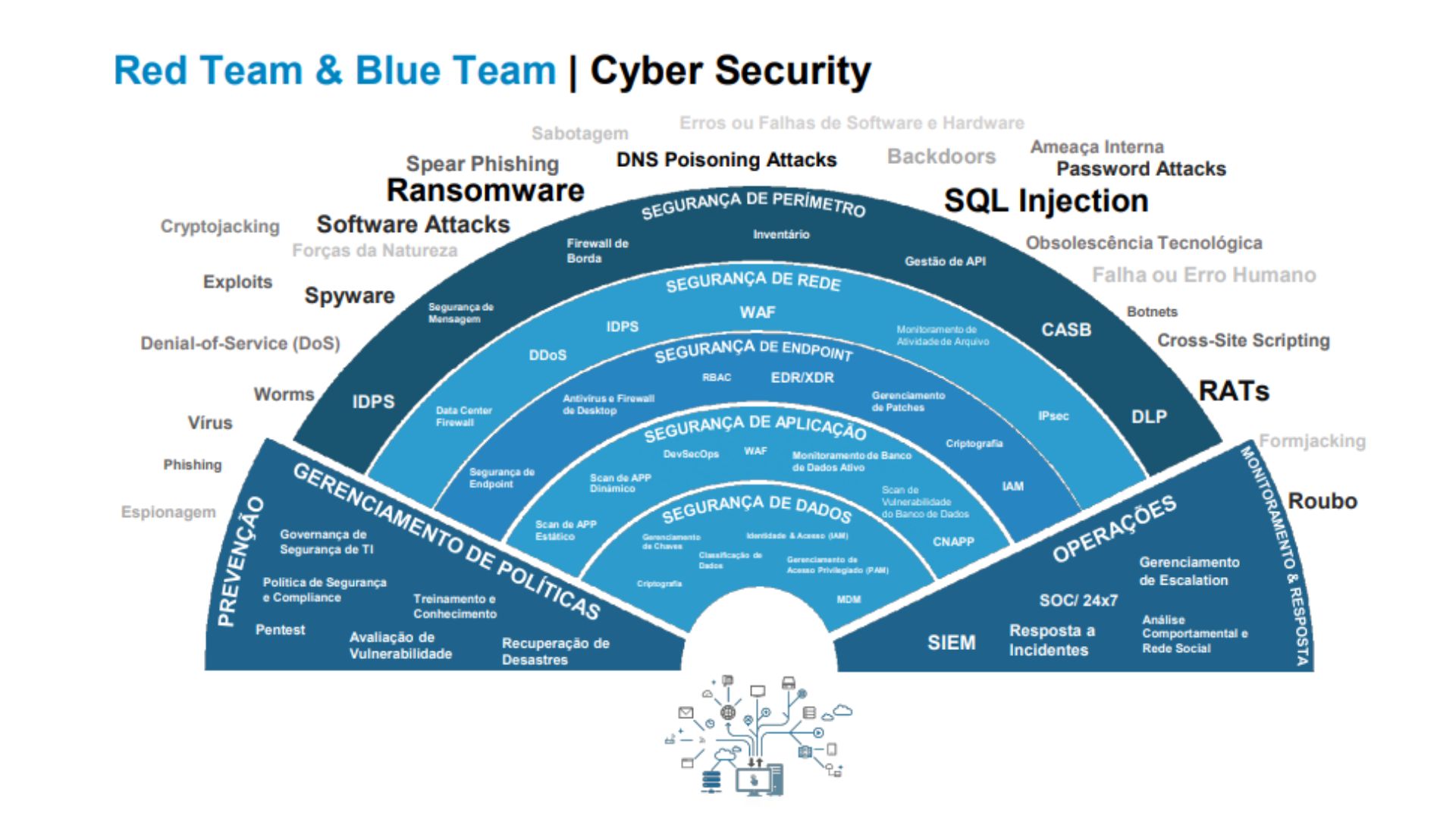

Insight de Tipos de Ataque e Camadas de Defesa

4 maneiras de evitar ataques ransomware

Considerando o que é ransomware, a forma que ele atua e o perigo para sua empresa, abaixo separamos 4 maneiras de evitar esses ataques e blindar seus dados. Confira!

1- Instale um bom antivírus e invista em uma solução de cibersegurança

Um bom antivírus é a primeira barreira de proteção contra ciberataques por qualquer tipo de malware, como o ransomware. Entretanto, ter apenas um antivírus não é o suficiente para manter a sua disponibilidade de TI diante de um ataque.

Por isso, é imprescindível contar um uma solução de cibersegurança, como a que oferecemos aqui na Algar Tech. Pois nós atuamos em todas as frentes de segurança, com uma visão holística e multidisciplinar, para oferecer não somente o suporte crítico ao ambiente, mas também o engajamento do usuário final.

Clique aqui e saiba mais sobre a nossa solução de cibersegurança.

2- Faça backup de dados em nuvem

Outra medida essencial para não ter problemas com a perda de dados é fazer o backup regular dos respectivos. Pois como o principal objetivo dos ataques ransomwares é sequestrar dados, ter uma rotina de backup bem estruturada é a melhor opção.

Até porque, com o backup em dia, é possível garantir cópias recentes e seguras dos dados e também de mitigar os danos no caso de uma ação bem-sucedida contra a sua empresa.

Além disso, outra forma de blindagem é utilizar a tecnologia e segurança da cloud computing. Pois, nesse modelo de backup em nuvem fica mais fácil acessar as cópias dos dados e aumentar a proteção das informações contra ciberataques.

3- Mantenha os softwares e aplicações atualizados

Quando um sistema solicita a atualização é porque algum erro ou uma nova opção de uso foi alterada para otimizar a ferramenta. Além disso, pode ser que, com a nova atualização, venha também uma maior segurança contra ciberataques.

Por exemplo, vamos considerar que cibercriminosos descubram uma maneira de invadir um software. A empresa dona da tecnologia irá resolver o problema e oferecer para seus clientes uma atualização da ferramenta para que esses ataques não ocorram.

Nesse sentido, se sua empresa ignorar o pedido de atualização, a ferramenta e os dados da sua empresa estarão vulneráveis e, assim, seu sistema fica mais suscetível a um ataque.

4- Eduque seus colaboradores sobre as ameaças de ataques ransomware

Sim, os colaboradores são peça fundamental nas estratégias de cibersegurança de uma empresa. Pois são eles que, por descuido ou falta de informação, deixam esses malwares entrarem com maior facilidade.

E, por saberem dessa vulnerabilidade das empresas, os cibercriminosos usam das técnicas de engenharia social e phishing para chegar até seus colaboradores e criar golpes que eles podem cair sem perceber.

Desse modo, para evitar ataques ransomwares e aumentar os níveis de proteção das redes e de sistemas corporativos, além de investir em tecnologia é necessário treinar sua equipe e criar uma cultura de cibersegurança que deve ser utilizada por todos.

Nesse sentido, é necessário realizar treinamentos com boas práticas para navegação na web, saber como identificar e reportar uma ameaça. E, também trocar as senhas regularmente e não utilizar os sistemas da empresa para acessar contas pessoais e nem logar celulares nos computadores corporativos, por exemplo.

Assim, fica mais fácil implantar essa cultura de cibersegurança que funciona muito bem com soluções tecnológicas de proteção contra ameaças cibernéticas.

Portanto, entender o que é ransomware e como proteger sua empresa dessa ameaça é essencial para dar continuidade ao seu negócio. Como também oferecer confiança aos seus clientes de que seus dados estão seguros e protegidos.

Gostou do conteúdo? Clique aqui e conheça todos os tipos de ciberataques.